Güvenlik sorunları her yerde ortaya çıkıyor ve en son bilgisayar korsanı bulundu bir eklentideki bir güvenlik açığından yararlanma WordPress bunun da ötesinde, kullanıcıların yeteneklere erişimini sınırlamak için tasarlanmıştır. WordPress ve izinlerini daha iyi kontrol edin.

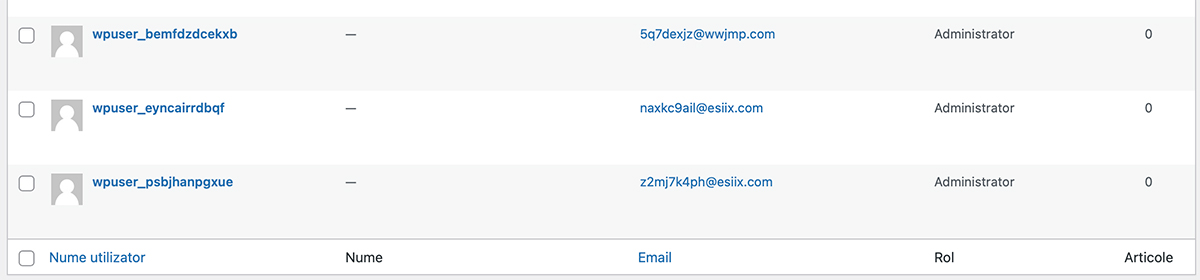

Bir blogunuz, çevrimiçi mağazanız, çalışan bir sunum siteniz varsa WordPress ve modül PublishPress Yetenekleri, içeri girip girmediğini kontrol etmek iyidir Dashboard → Users → All Users → Administrator, tanımadığınız kullanıcı yok ve çoğu zaman bir form adıyla "wpuser_sdjf94fsld".

Birkaç çevrimiçi mağazada bu hack'e rastladım ve çabucak tek ortak öğelerinin eklenti olduğu sonucuna vardım. PublishPress Yeteneklerisunan bir bir kullanıcının eklenmesine izin veren güvenlik açığı Administrator, standart bir kayıt işlemine gerek kalmadan.

bazı sitelerde WordPress etkilenen, saldırganlar yalnızca rütbesine sahip yeni kullanıcılar eklemekle yetindi. administrator, herhangi bir hasara neden olmadan. Ya da belki zamanları yoktu.

Öte yandan diğerleri yapıldı. yönlendirmeleri WordPress AddRess (URL) ve/veya yer AddRess (URL) harici sayfalara ve büyük olasılıkla virüslere. Bu saldırıları başlatanların çok az aklının olduğunun bir işareti. Güvenliğin en iyi yanı bu.

Online mağazanın, web sitesinin veya blogun başka web adreslerine yönlendirildiği uyanmak elbette bir zevk değil ama işin güzel yanı şu anda kontrolü kim ele geçirdiyse başka bir zarar vermemiş olması. İçeriği silmek, tüm veritabanına spam bağlantıları eklemek ve diğer çılgınca şeyler. fikir vermek istemiyorum.

wpuser_ exploitinden etkilendiysek güvenlik sorununu nasıl çözebiliriz? WordPress?

Blogun içinde bulunduğu senaryoyu alıyoruz WordPress "wpuser_" saldırısından etkilendi ve başka bir web adresine yönlendirildi. O kadar net ki artık oturum açıp Gösterge Tablosuna giremezsiniz.

1. Etkilenen sitenin veritabanına bağlanıyoruz. phpMyAdmin veya her birinin sahip olduğu yönetim yolu aracılığıyla. Veritabanı kimlik doğrulama verileri dosyada bulunur wp-config.php.

define('DB_USER', 'user_blog');

define('DB_PASSWORD', 'passworddb');2. "wp_options"Ve sütunda"optons_value"Sitemizin doğru adresi olduğundan emin oluyoruz"siteurl"Ve"home".

Buradan pratik olarak başka bir adrese yönlendirilir. Web sitesinin adresini değiştirdiğinizde, tekrar erişilebilir olacaktır.

3. Hepsi "wp_options”Yönetici e-posta adresinin de değiştirilmediğini kontrol ediyoruz. kontrol ediyoruz”admin_email"Doğru olan olmak. Doğru değilse, onu değiştirir ve meşru adresi iletiriz. İşte buldum"yonetici@example.com".

4. Kontrol Paneline gidin ve yapın update acil eklenti PublishPress Yetenekleri veya devre dışı bırakın ve sunucudan silin.

5. içinde Dashboard → Users → All Users → Administrator dereceli gayri meşru kullanıcıları sileriz Administrator.

6. Şu haklara sahip meşru kullanıcıların şifrelerini değiştiriyoruz: Administrator ve veritabanı şifresi.

Bir güvenlik modülünün kurulması ve yapılandırılması tavsiye edilir. Wordçit Güvenlik ücretsiz sürümde bu tür saldırılar için yeterli koruma sağlar.

Güvenlik açığının nerede olduğunu aramak için fazla zaman harcamadım PublishPress Yetenekleri, ama eğer varsa bu istismara sahip virüslü site, size yardımcı olabilir ondan kurtulmak. Yorumlar açık.

Bu konuyla ilgili daha fazla bilgi için bu gönderiye bakın: https://www.wordfence.com/blog/2021/12/massive-wordpress-attack-campaign/