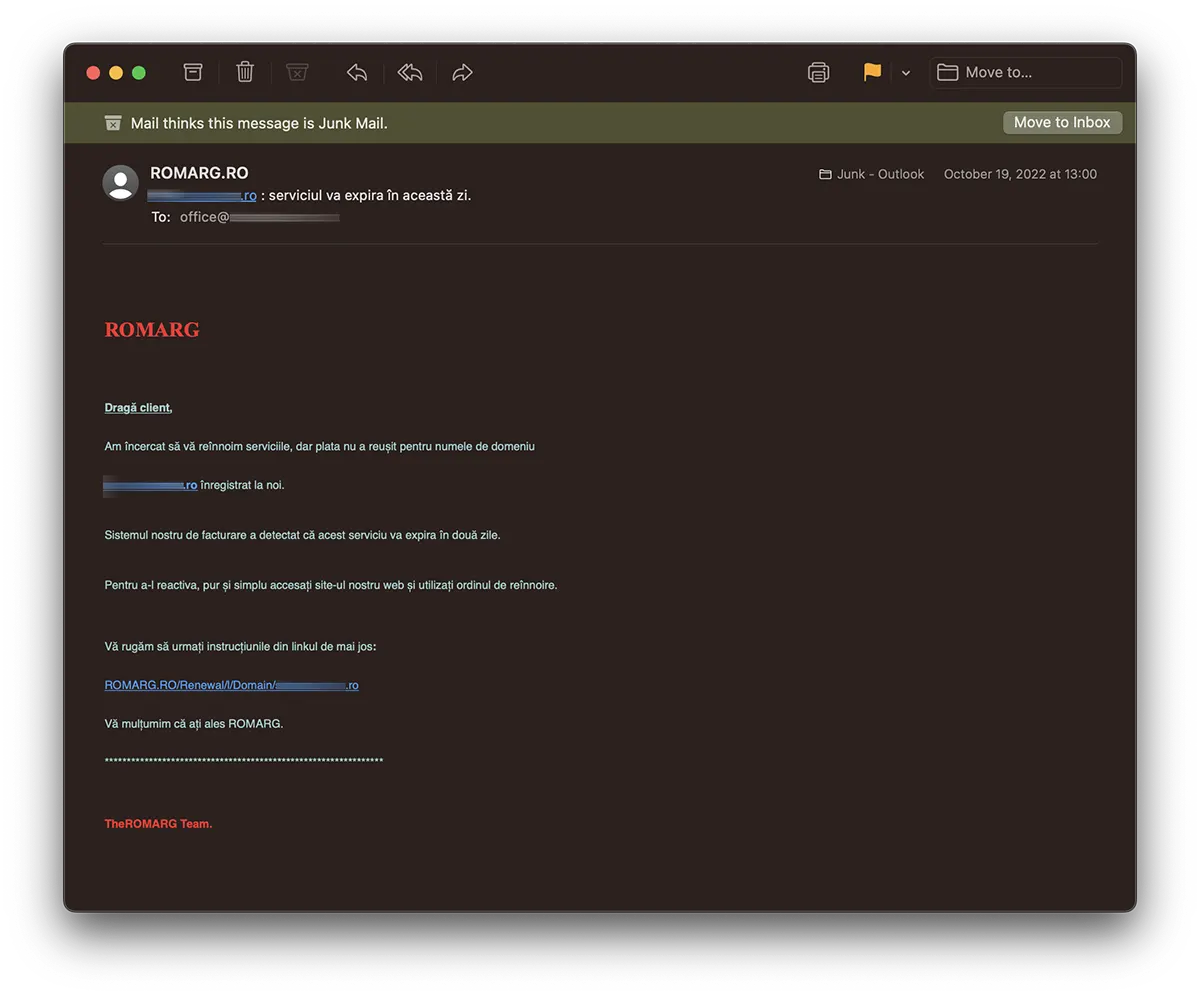

yeni bir uygulamadır e-posta kimlik avı saldırısı (kimlik avı dolandırıcılığı) .ro alan adlarının sahiplerini, özellikle de alanları ayrılmış ve/veya şu adreste barındırılanları hedefleyen ROMARG.

Birkaç gündür, birkaç .ro alan adı sahibi, hizmetlerin bir ROMARG üzerinden kayıtlı alan adı sona ermek üzere ve geçerlilik süresinin yenilenmesi gerekiyor. 2 gün içinde.

E-posta ile alınan mesajın metninde bir sahte köprü bu, erişilirse, gizli verilerin istendiği bir sayfaya yönlendirir. çevrimiçi ödeme yapma. Tabii ki, bu veriler kolay saldırgan tarafından çalındı (kurban tarafından girilmişse). Pratik denir kimlik avı dolandırıcılığı. Siber Suç.

Değerli müşterimiz, hizmetlerinizi yenilemeye çalıştık ancak alan adı için ödeme başarısız oldu. alan adı.ro bizde kayıtlı.

TheROMARG Ekibi.

Faturalandırma sistemimiz bu hizmetin iki gün içinde sona ereceğini tespit etti.

Yeniden etkinleştirmek için web sitemize erişmeniz ve yenileme siparişini kullanmanız yeterlidir.

Lütfen aşağıdaki bağlantıdaki talimatları izleyin:

ROMARG.RO/Renewal/l/Domain/numedomeniu.ro

ROMARG'ı seçtiğiniz için teşekkür ederiz.

İle "TheROMARG Team” yanlış yazılmış ve kırmızı ile bir nevi dağıtmışlar, ancak yüzlerce alıcıdan bu e-posta kimlik avı saldırısının ağına düşecek olanlar olacaktır.

Kimlik avı e-posta saldırısında sahte bir köprü nasıl belirlenir

Sahte bağlantılar (köprüler) kullanan bu tür kimlik avı mesajları, saldırganlar tarafından en aldatıcı ve en çok kullanılan yöntemler arasındadır. Birçok kullanıcı nasıl yapılacağını bilmiyor mesajda görüntülenen bağlantı ile gerçek bağlantı arasındaki fark arkasında kim var. Yani kullanıcının tıkladığında ulaştığı adres.

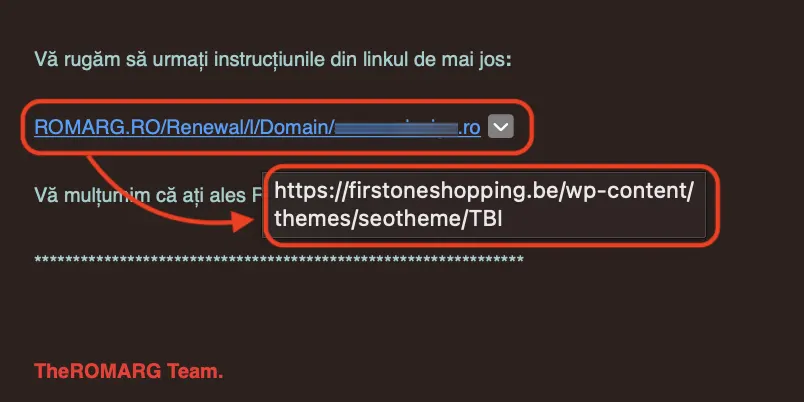

Yukarıdaki mesajda, fareyi saldırganın belirttiği (köprüde) URL'nin üzerine getirirsek, tıklamadan, mesajda yazılandan farklı bir web adresine gönderildiğimizi fark ederiz. https://firstoneshopping.be/….

Sahte bir köprü içeren bu e-posta kimlik avı uygulamasında çoğu zaman, saldırgan görüntülenen web adresi için güvenilir adlar kullanır. Google, iCloud, Microsoft. Bu durumda büyük harflerle gösterilir "ROMARG.RO/…".

Bu daha da agresif bir uygulamadır. spoofed URL. ne zaman dolandırıcılığın gerçekleştirildiği İnternet etki alanının adresi, meşru adrese ismen yakınsa hangi kullanıcıların hesapları var.

Gerçek bir bağlantı ama sahte web adresi şöyle olurdu: https://romarg-ro.io/... Yanlışlıkla, bazı kullanıcılar URL adındaki "romarg-ro" ile yanlış yönlendirilecektir. Fesih (TLD) .io alan adının Hint Okyanusu'nun İngiliz bölgesinde kayıtlı olduğunu ve hemen hemen hiçbir mevzuata tabi olmadığını belirtir. Yani çevrimiçi dolandırıcılık için bir üreme alanı.

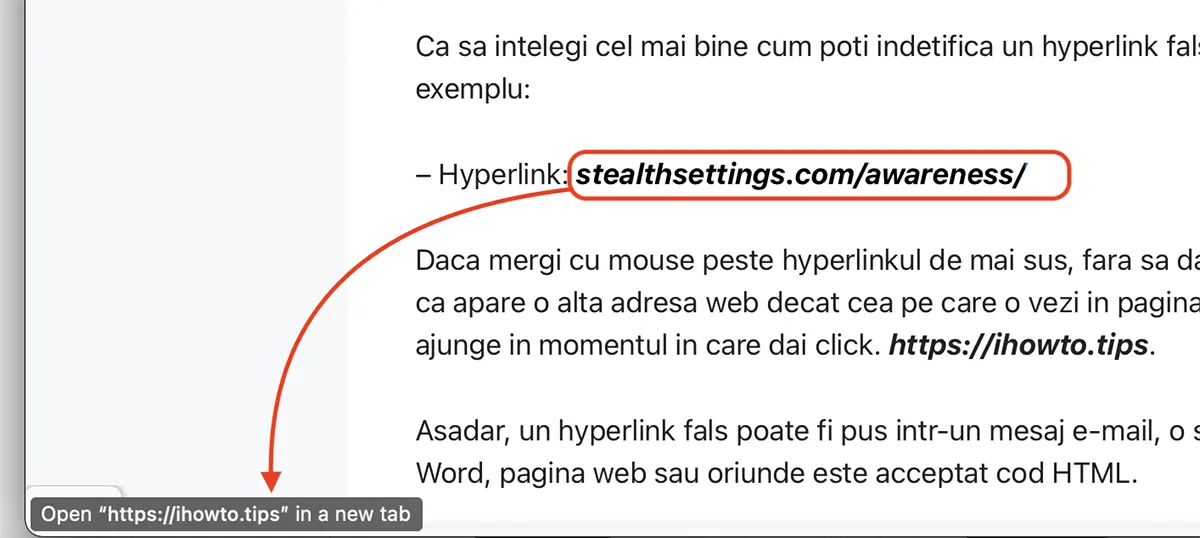

Kimlik avı iletisinde sahte bir köprüyü nasıl tanımlayabileceğinizi daha iyi anlamak için bir örneğe bakın:

– Köprüler: stealthsettings.com/awareness/

Farenizi yukarıdaki köprünün üzerine tıklamadan getirirseniz, altta web sayfasında gördüğünüzden farklı bir web adresinin göründüğünü fark edeceksiniz. Tıkladığınızda ulaşacağınız gerçek adres. https://ihowto.tips.

Böylece, bir e-posta mesajına (e-posta kimlik avı saldırısı için), bir e-posta imzasına, belgeye sahte bir köprü yerleştirilebilir. Word, web sayfası veya HTML kodunun kabul edildiği her yerde.

Dikkat en iyi "yazılımı" bilgisayar saldırılarına karşı koruma bu türden. Farkındalık.